گزارش گوگل از مقابله با تهدیدهای ایران

اخبار داغ فناوری اطلاعات و امنیت شبکه

گروه تجزیه و تحلیل تهدیدهای گوگل مهاجمان درگیر در کمپینهای نشر اطلاعات نادرست، هکرهای دولتها و سواستفادهکنندگان مالی را دنبال میکند. اگر تشخیص داده شود که حساب کاربر هدف فیشینگ یا بدافزارهای مورد حمایت دولت است، با تکیه بر یک سیاست قدیمی به کاربر هشدار داده میشود. تا کنون در سال ۲۰۲۱، گوگل بیش از 50,000 هشدار ارسال کرده است که تقریباً ۳۳ درصد نسبت به همین بازه در سال ۲۰۲۰ افزایش یافته است. این افزایش عمدتاً به دلیل جلوگیری از کمپین غیرمعمول بزرگ یک عامل روسی معروف به APT28 یا Fancy Bear (خرس فانتزی) است.

گوگل عمداً این هشدارها را به صورت دستهای برای همه کاربرانی که ممکن است در معرض خطر باشند ارسال میکند و نه در لحظهای که آنها تهدید را تشخیص میدهند؛ تا مهاجمان نتوانند استراتژیهای دفاعی گوگل را دنبال کنند. در هر روز، TAG بیش از ۲۷۰ گروه مهاجم هدفمند یا مورد حمایت دولت از بیش از ۵۰ کشور را ردیابی میکند. این بدان معناست که معمولاً بیش از یک بازیگر تهدید در پشت این هشدارها و حملات وجود دارد.

گوگل برخی از موارد قابل توجه کمپین حملاتی که توسط هکرهای دولتی در سال جاری متوقف کرده را بررسی نموده است: APT35، یک گروه ایرانی است که به طور مرتب کمپینهای فیشینگ را با هدف قرار دادن کاربران پرخطر انجام میدهد. این گروه جز گروههایی است که گوگل در چرخه انتخابات ۲۰۲۰ آمریکا به دلیل هدف قرار دادن کارکنان کمپین انتخاباتی، حملهشان را مختل کرد. سالهاست که این گروه حسابها را ربوده، بدافزارها را بکار گرفته و از تکنیکهای جدیدی برای جاسوسی مطابق با منافع دولت ایران استفاده کرده است.

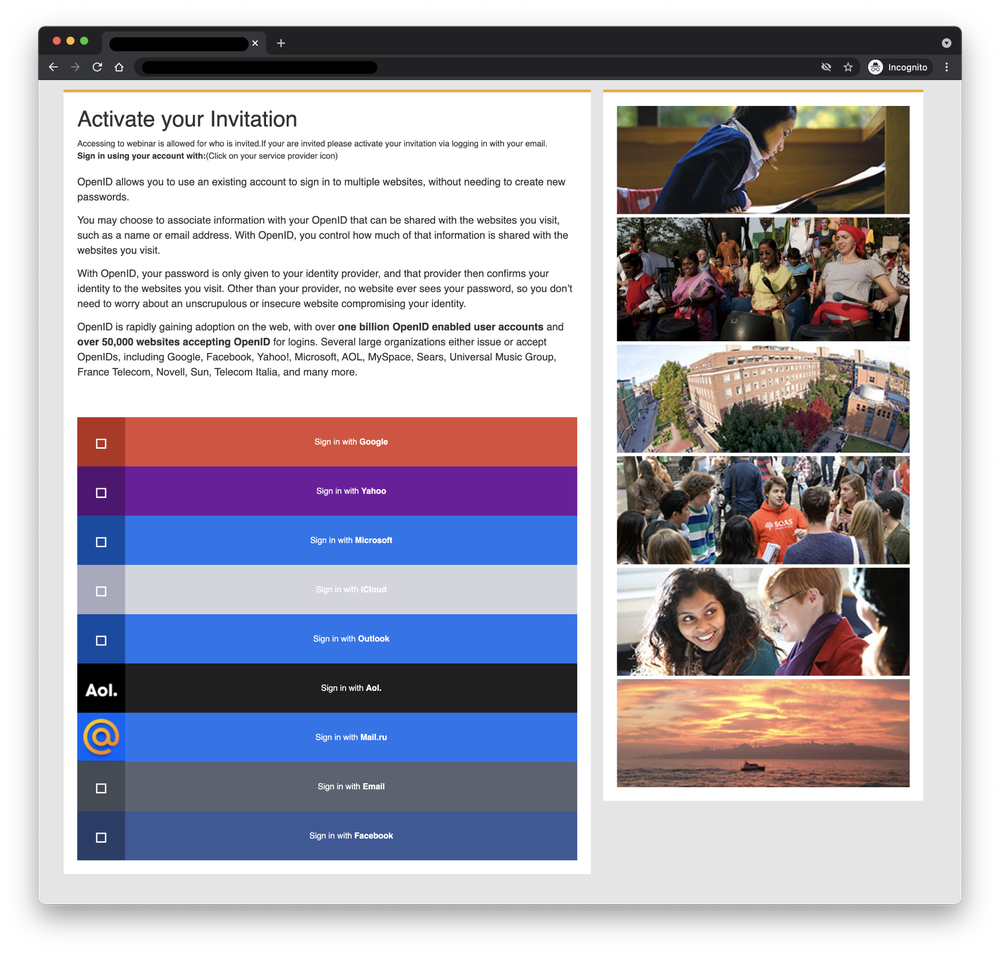

وب سایتهای ربوده شدهای که برای حملات فیشینگ اعتبارنامه استفاده میشوند

در اوایل سال ۲۰۲۱، APT35 یک وب سایت وابسته به دانشگاه انگلستان را با استقرار یک کیت فیشینگ به خطر انداخت. مهاجمان پیام هایایمیل با لینکهایی به این وب سایت ارسال کردند تا اعتبارنامههای پلتفرمهایی مانند Gmail، Hotmail و Yahoo را جمعآوری کنند. به کاربران اینگونه اعلام شد که با ورود به سیستم، دعوتنامه را برای یک وبینار (جعلی) فعال کنند. کیت فیشینگ همچنین کدهای احراز هویت دو مرحلهای را که به دستگاهها ارسال میشود، درخواست مینماید.

گروه APT35 از سال ۲۰۱۷ بر این تکنیک تکیه کرده است و حسابهای با ارزش در دولتها، دانشگاهها، روزنامه نگاران، NGOها، سیاست خارجی و امنیت ملی را هدف قرار میدهد. فیشینگ اعتبارنامه از طریق یک وب سایت در معرض خطر، نشان میدهد که این مهاجمان تا حد زیادی تلاش میکنند تا قانونی به نظر برسند، چرا که میدانند تشخیص این نوع حملات برای کاربران دشوار است.

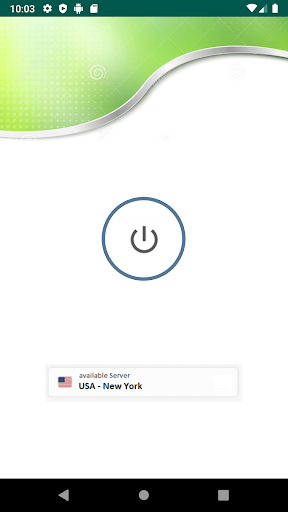

استفاده از برنامههای جاسوسی

در ماه میسال ۲۰۲۰، گوگل متوجه شد که APT35 اقدام به بارگذاری نرمافزارهای جاسوسی در فروشگاه Google Play کرده است. این برنامهها در قالب نرمافزار VPN ارائه شده بودند که در صورت نصب، میتوانستند اطلاعات حساس مانند گزارش تماسها، پیامهای متنی، مخاطبین و دادههای مکان را از دستگاهها سرقت کنند. گوگل این برنامهها را به سرعت شناسایی کرده و قبل از هر گونه برای نصب برنامه از برنامه Play Store حذف کرده است. اگرچه کاربران Play Store در مقابل این حملات محافظت میشوند، اما گوگل برنامه را در TAG با دقت بررسی میکند، زیرا اخیراً در جولای سال ۲۰۲۱، گروه APT35 سعی کرده است که این جاسوسافزار را در سایر پلتفرمها توزیع کند.

ایمیلهای فیشینگ با محوریت کنفرانس

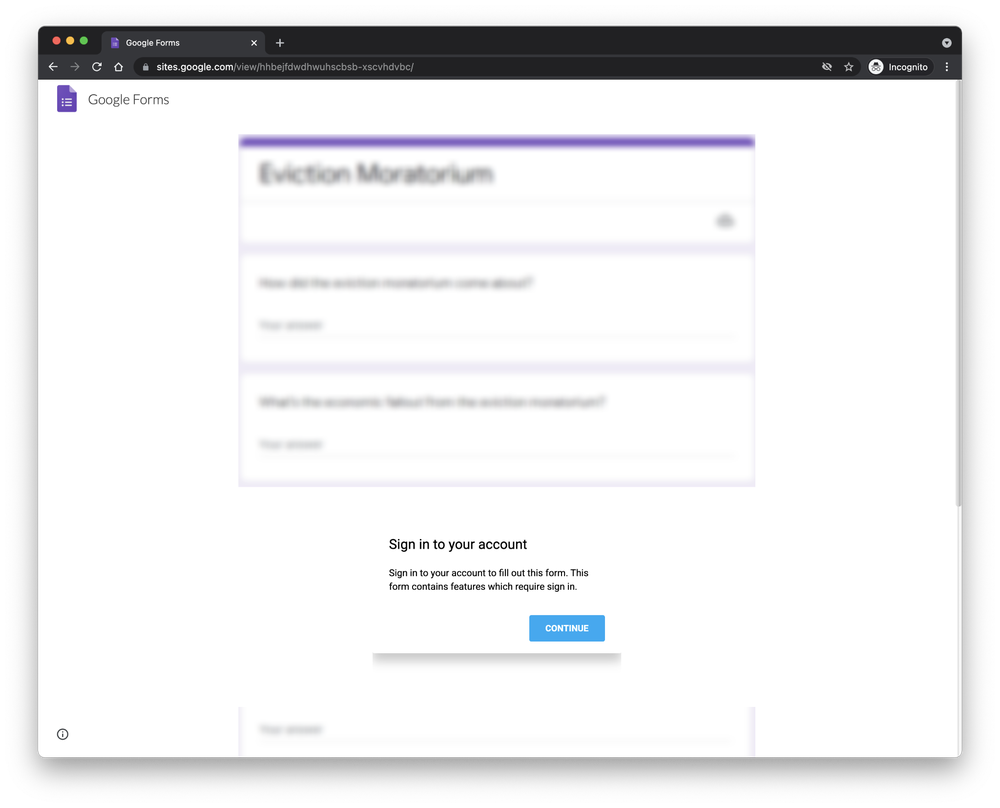

یکی از قابل توجهترین ویژگیهای APT35، جعل هویت مقامات کنفرانسها برای انجام حملات فیشینگ است. مهاجمان از کنفرانس امنیتی مونیخ و Think-20 (T20) ایتالیا به عنوان فریب در پیام هایایمیل غیر مخرب برای اولین تماس جهت جلب نظر کاربران استفاده کردهاند. با انجام این کار، مهاجمان لینکهای فیشینگ را در مکاتبات بعدی برای آنها ارسال نمودهاند.

اهداف معمولاً قبل از ورود به دامین فیشینگ باید حداقل وارد یک بار ریدایرکت شوند. کوتاهکنندههای لینک و ردیابهای کلیک برای این منظور بسیار مورد استفاده قرار میگیرند و اغلب در فایلهای PDF جاسازی میشوند. گوگل حملات با استفاده از Google Drive، برنامه اسکریپت و صفحات سایتها را در این کمپینها مختل کرده، زیرا APT35 سعی میکند دفاع گوگل را دور بزند. خدمات Dropbox و Microsoft نیز از این طریق مورد سواستفاده قرار میگیرند.

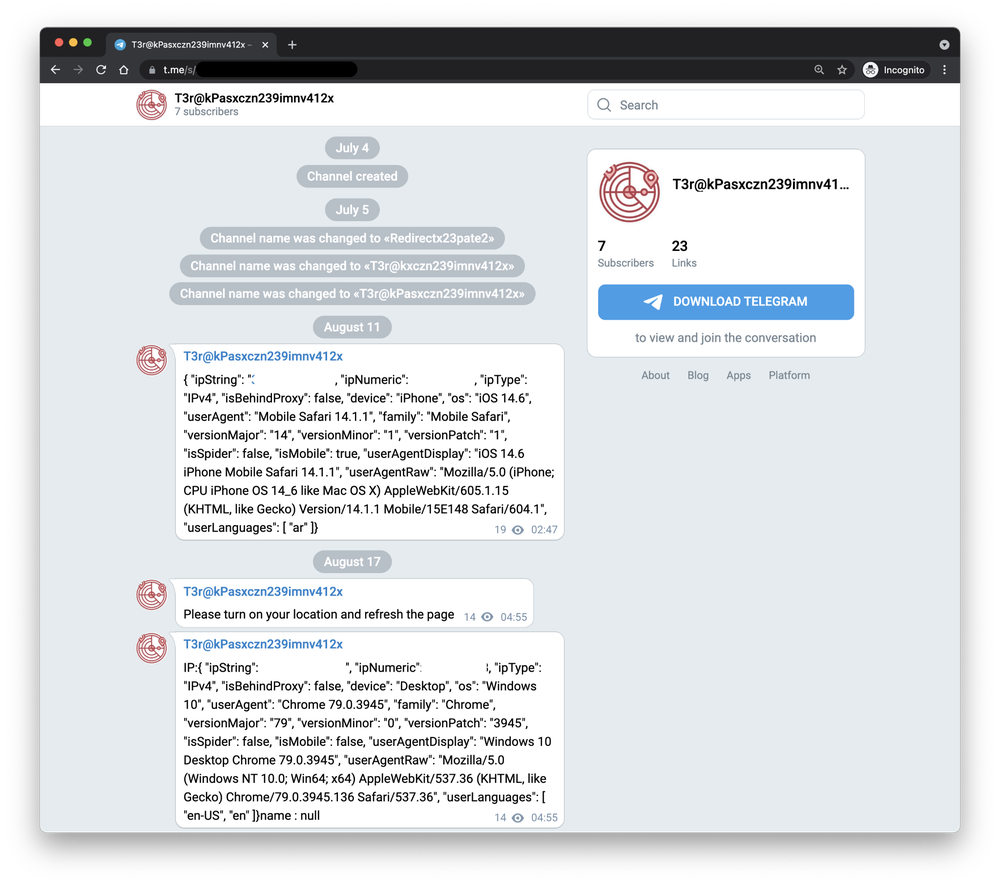

تلگرام و اعلان عاملان تهدید

یکی از تکنیکهای جدید APT35 شامل استفاده از تلگرام برای اعلانهای اپراتور است. مهاجمان جاوا اسکریپت را در صفحات فیشینگ جاسازی میکنند که هنگام بارگیری صفحه به آنها اطلاع میدهد. برای ارسال اعلان، آنها از عملکرد Telegram API sendMessage استفاده میکنند. این عملکرد به هر کسی اجازه میدهد از ربات تلگرام برای ارسال پیام به یک کانال عمومی استفاده کند.

مهاجمان از این عملکرد برای انتقال دادههای داخل دستگاه به کانال استفاده میکنند، بنابراین میتوانند جزئیات مانند IP، useragent و موقعیت بازدیدکنندگان از سایتهای فیشینگ خود را در لحظه مشاهده کنند. گوکل این ربات را به تلگرام گزارش کرده و آنها اقدام به حذف آن ربات کردهاند.

چگونه کاربران را از این تهدیدها در امان نگاه داریم

گوگل هنگامی که مشکوک باشد که تهدیدی با حمایت دولت مانند APT35 آنها را هدف قرار میدهد، به کاربران هشدار میدهد. هر ماه هزاران مورد از این هشدارها، حتی در مواردی که حمله مربوطه مسدود شده باشد، ارسال میشود. اگر کاربر هشداری دریافت کند، به این معنی نیست که حسابش به خطر افتاده است، بلکه بدین معناست که کاربر به عنوان یک هدف شناسایی شده گردیده است.

مدیران آن فضای کاری نیز در مورد حسابهای هدف در دامنه خود مطلع میشوند. به کاربران توصیه میشود این هشدارها را جدی بگیرند و اگر تا کنون در برنامه حفاظت پیشرفته ثبت نام نکرده یا احراز هویت دو عاملی را فعال نکردهاند، هر چه زودتر در این راستا اقدام کنند.

گوگل همچنین دامینهای مخرب را با استفاده از Google Safe Browsing مسدود مینماید (سرویسی که تیم امنیتی Google برای شناسایی وب سایتهای ناامن در سراسر وب ایجاد کرده و کاربران و صاحبان وب سایتها را از آسیب احتمالی مطلع میکند). هنگامی که کاربران مرورگر یا برنامهای با قابلیت Safe Browsing سعی میکنند به محتوای ناامن در وب دسترسی پیدا کنند، یک صفحه هشدار را میبینند که به آنها توضیح میدهد محتوایی که سعی میکنند به آن دسترسی داشته باشند ممکن است مضر یا مخرب باشند. وقتی سایتی که توسط Safe Browsing به عنوان مخرب شناخته میشود در نتایج جستجو ظاهر میشود، گوگل کنار آن نتایج علامت هشدار را نشان میدهد.

گروه تجزیه و تحلیل تهدیدها با شناسایی و آگاهی از این مسائل، محافظت از کاربران و مبارزه با عاملان مخرب سایبری را برای جلوگیری از حملات آینده و شناسایی مهاجمان و اشتراکگذاری اطلاعات مرتبط با افراد فعال در این صنعت و گسترش آگاهی ادامه خواهد داد.

برچسب ها: Phishing attack, Safe Browsing, Google Safe Browsing, گوکل, Telegram API sendMessage, Google Drive, کنفرانس امنیتی مونیخ, NGO, Yahoo, Hotmail, APT28, Dropbox, PDF, userAgent, کمپین, TAG, اعتبارنامه, cybersecurity, Microsoft, ایران, آسیبپذیری, Gmail , Play Store, Google Play, phishing, ایمیل, APT35, VPN, ربات, Telegram, هکر, Fancy Bear, فیشینگ, امنیت سایبری, تلگرام, Cyber Attacks, حمله سایبری