هشدار! پخش صدها هزار صفحه هات آلوده پیدیاف در فضای وب

اخبار داغ فناوری اطلاعات و امنیت شبکه

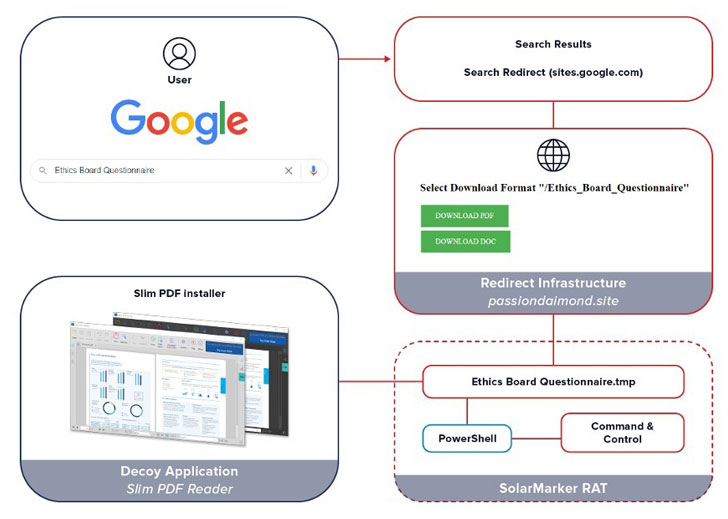

مجرمان اینترنتی به روش آلوده سازی در موتورهای جستجو متوسل می شوند تا متخصصان تجاری را سمت به سایت های به ظاهر قانونی گوگل که Remote Access Trojan (RAT) را نصب می کنند و قادر به انجام حملات گسترده هستند، هدایت کنند.

به نقل از هکر نیوز، این حمله با استفاده از جستجوی فرم های تجاری مانند فاکتورها، الگوها، پرسشنامه ها و رسیدها به عنوان سنگ بنایی برای نفوذ به سیستم ها امکان پذیر می شود. کاربرانی که سعی در دانلود فایل های از پیش طراحی شده ای دارند، بدون اطلاع خودشا به وب سایتی مخرب هدایت می شوند که بدافزارها را میزبانی می کنند.

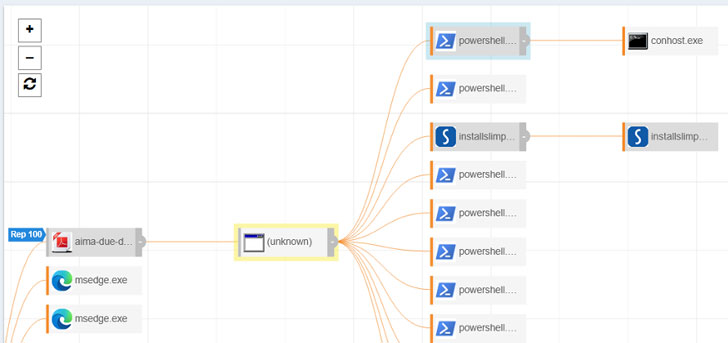

محققان ای سنتایر در مقاله ای که روز سه شنبه منتشر شد اعلام کردند: "هنگامی که RAT روی رایانه قربانی قرار گرفت و فعال شد، مهاجمین و عوامل تهدید می توانند دستوراتی را ارسال کرده و بدافزارهای دیگری از جمله باج افزار، بدافزار سرقت گواهی، تروجان بانکی را روی سیستم آلوده بارگذاری کنند و یا به سادگی از RAT به عنوان جای پای قربانی در راستای اقدامات مخرب خود استفاده کنند".

این شرکت امنیت سایبری گفت که بیش از 100000 صفحه وب منحصر به فرد و متفاوت را کشف کرده است که حاوی اصطلاحات تجاری معروف یا کلمات کلیدی مانند الگو، فاکتور، رسید، پرسشنامه و رزومه هستند که به صفحات اجازه می دهد در نتایج جستجو در رتبه بالاتری قرار بگیرند و بر این مبنا احتمال موفقیت مهاجمین را افزایش میدهد.

هنگامی که یک قربانی در وب سایتی تحت کنترل مهاجم ورود پیدا کند و فایلی را که در جستجوی آن بوده است دانلود نماید، به نقطه ای آغازی برای حملات و تهدیدات پیچیده تر تبدیل شده و در نهایت منجر به نصب RAT مبتنی بر .NET به نام SolarMarker (با نام مستعار Yellow Cockatoo ، Jupyter و پولازرت) میشود.

در یک مورد بررسی شده توسط ای سنتایر که شامل یک کارمند شرکت مدیریت مالی بود، بدافزار قابل اجرا به شکل یک فایل پیدیاف مبدل شده بود که با باز شدنش، RAT را به همراه نسخه قانونی Slim PDF به عنوان طعمه اجرا و راه اندازی می کرد.

اسپنس هاچینسون، مدیر اطلاعات حملات شرکت ای سنتایر، گفت: "جنبه نگران کننده دیگر این کمپین این است که گروه SolarMarker بسیاری از صفحات وب مخرب خود را با کلمات کلیدی مرتبط با اسناد مالی پر کرده است".

وی ادامه داد: "یک گروه جرایم اینترنتی، کارمندی را که در بخش مالی یک شرکت کار می کند یا یک کارمند را که برای یک سازمان مالی کار می کند، یک هدف با ارزش بالا قلمداد میکند. متأسفانه، به محض اینکه RAT روی سیستمی نصب شود، پتانسیل بسیار زیادی وجود دارد که فعالیت کلاهبرداری به وقوع بپیوندد".

برچسب ها: Ransomeware, SolarMaker, .NET, Remote Access Trojan, cybersecurity, RAT, malware, باج افزار, بدافزار, امنیت سایبری, Cyber Attacks, حمله سایبری