سوءاستفاده مجرمان سایبری از پیامرسان تلگرام برای بدافزار ToxicEye

اخبار داغ فناوری اطلاعات و امنیت شبکه

مهاجمان سایبری به طور فزاینده ای از تلگرام (Telegram) به عنوان یک سیستم command-and-control برای توزیع بدافزار در سازمان هایی سوءاستفاده می کنند، که بعدا می توانند جهت ضبط اطلاعات حساس از سیستم های هدف استفاده شوند.

محققان شرکت امنیت سایبری چک پوینت که طی سه ماه گذشته حدود 130 حمله را شناسایی کرده اند که از یک تروجان جدید از راه دور چند منظوره (RAT) به نام "ToxicEye" استفاده می کنند. در پی این مورد، آنها اعلام کرده اند: "حتی در زمان نصب یا استفاده از پیامرسان تلگرام، این سیستم به هکرها اجازه می دهد تا دستورات و عملیات مخرب را، از راه دور و از طریق این برنامه ارسال پیام، ارسال کنند".

به گزارش هکر نیوز، استفاده از تلگرام برای تسهیل فعالیت های مخرب چیز جدیدی نیست. در ماه سپتامبر سال 2019، یک سارق اطلاعات به نام ماساد استیلر پیدا شد که اطلاعات و کیف پول رمزارزها را از رایانه های آلوده با استفاده از پیامرسان تلگرام به عنوان یک کانال استخراج اطلاعات، غارت می کرد. سپس سال گذشته، گروه های مِیجکارت از همان روش برای ارسال جزئیات پرداخت هایی که سرقت شده بودند، از طریق وب سایت های در معرض خطر به مهاجمان استفاده کردند.

این استراتژی به روش های مختلف نیز جواب داده و قابل انجام است. برای شروع، تلگرام نه تنها توسط موتورهای شرکتهای تولیدکننده آنتی ویروس مسدود نمی شود، بلکه این برنامه پیامرسان به روند ناشناس ماندن کمک میکند؛ زیرا فرایند ثبت نام فقط به یک شماره تلفن همراه احتیاج دارد و در نتیجه از هر مکان در سراسر جهان به دستگاه های آلوده دسترسی می یابد.

در آخرین کمپین کشف شده توسط شرکت امنیت اطلاعات چک پوینت، هیچ تغییر و تفاوت جدیدی دیده نشده است. ToxicEye از طریق ایمیل های فیشینگ تعبیه شده در یک فایل اجرایی مخرب ویندوز پخش شده و از تلگرام برای ارتباط با سرور command-and-control (C2) استفاده می کند و داده ها را در آن بارگذاری می نماید. این بدافزار همچنین شامل انواع سوءاستفاده هایی است که به آن امکان می دهد داده ها را سرقت نموده، فایل ها را انتقال داده و حذف کند، فرآیندها را متوقف کند، keylogger را اجرا کند، میکروفون و دوربین رایانه را برای ضبط صدا و تصویر در اختیار بگیرد و حتی فایل ها را برای باجگیری از کاربر رمزگذاری کند.

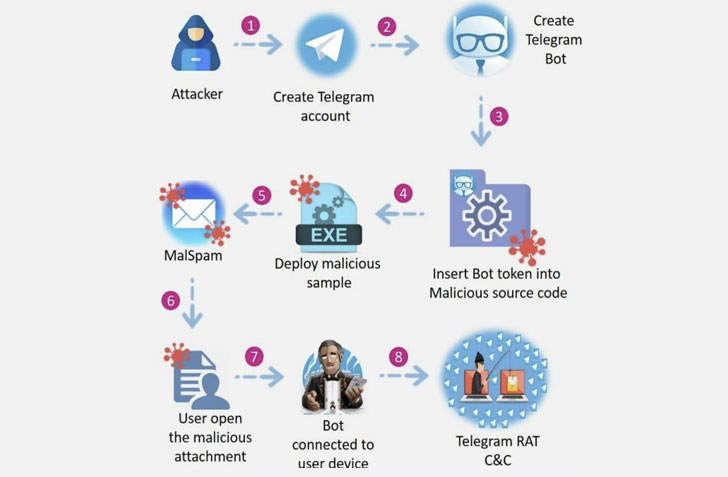

به طور ویژه زنجیره حمله با ایجاد یک ربات تلگرام توسط مهاجم آغاز می شود و قبل از اینکه آن را در یک فرم اجرایی (مثل paypal checker توسط saint.exe) وارد کند، در فایل پیکربندی RAT جاسازی می شود. سپس این فایل .EXE به یک فایل Word جهت فریب مخاطب تزریق می شود (solution.doc) که با باز شدن آن، تلگرام RAT را بارگیری و اجرا می کند (C:\Users\ToxicEye\rat.exe).

ایدان شرابی، مدیر گروه تحقیق و توسعه چک پوینت اعلام کرد: "ما یک روند رو به رشد را کشف کرده ایم که نویسندگان بدافزار از پلت فرم پیامرسان تلگرام به عنوان روند و روش جدیدی از یک سیستم command-and-control برای توزیع بدافزار در سازمان ها استفاده می کنند. ما اعتقاد داریم که مهاجمان از این موقعیت که تلگرام تقریباً در همه سازمانها مورد بصورت مجاز مورد استفاده قرار می گیرد بهره برداری کرده و از این امکان برای انجام حملات سایبری سوءاستفاده می کنند که در پی آن می توانند محدودیت های امنیتی را دور بزنند".

برچسب ها: پیامرسان تلگرام, Messenger, ToxicEye, Bot, بات, command and control, cybersecurity, RAT, malware, ransomware , Telegram Messenger, Telegram, باج افزار, بدافزار, امنیت سایبری, تلگرام