رونمایی از باجافزار جدید Lilith با انتشار اطلاعات اولین قربانی

اخبار داغ فناوری اطلاعات و امنیت شبکه

یک عملیات باجافزار جدید با نام «Lilith» راهاندازی شده است و اطلاعات اولین قربانی خود را در یک سایت نشت داده ایجاد شده برای پشتیبانی از حملات اخاذی مضاعف، منتشر کرده است.

بدافزار Lilith یک باجافزار مبتنی بر کنسول C/C++ است که توسط JAMESWT کشف شده و برای نسخههای ۶۴ بیتی ویندوز طراحی شده است. مانند بسیاری از عملیاتهای باجافزاری که امروز راهاندازی میشوند، لیلیث حملات اخاذی مضاعف را انجام میدهد، یعنی زمانی که عاملان تهدید قبل از رمزگذاری دستگاهها، دادهها را سرقت میکنند.

بر اساس گزارشی از محققان در Cyble که لیلیت را تجزیه و تحلیل کردند، باید مراقب این خانواده جدید بدافزار بود.

نگاهی به لیلیت

پس از اجرا، لیلیث تلاش میکند تا فرآیندهایی را که با ورودیهای فهرست کدگذاریشده مطابقت دارند، از جمله Outlook، SQL، Thunderbird، Steam، PowerPoint، WordPad، Firefox و غیره خاتمه داده و غیرفعال کند.

با این کار، فایلهای ارزشمند را از برنامههایی که ممکن است در حال حاضر از آنها استفاده میکنند آزاد میکند، بنابراین شرایط را برای رمزگذاری آنها مهیا و میسر میکند.

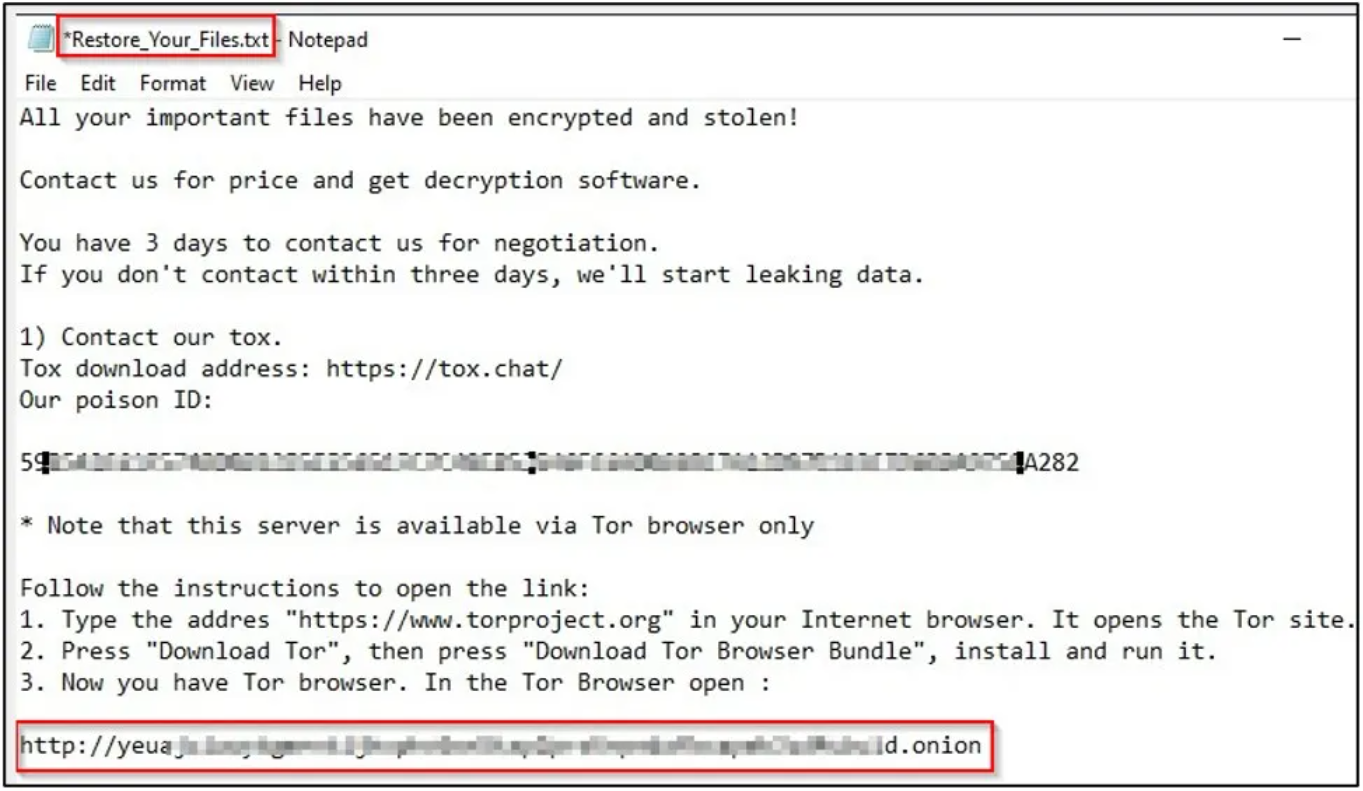

قبل از شروع فرآیند رمزگذاری، لیلیث یادداشتهای باجگیری را روی تمام پوشههای شمارش شده ایجاد کرده و قرار میدهد.

این یادداشت به قربانیان سه روز فرصت میدهد تا در آدرس چت Tox ارائهشده با عاملان باجافزار تماس بگیرند، در غیر این صورت تهدید به قرار گرفتن دادهها در دسترس عموم میشوند.

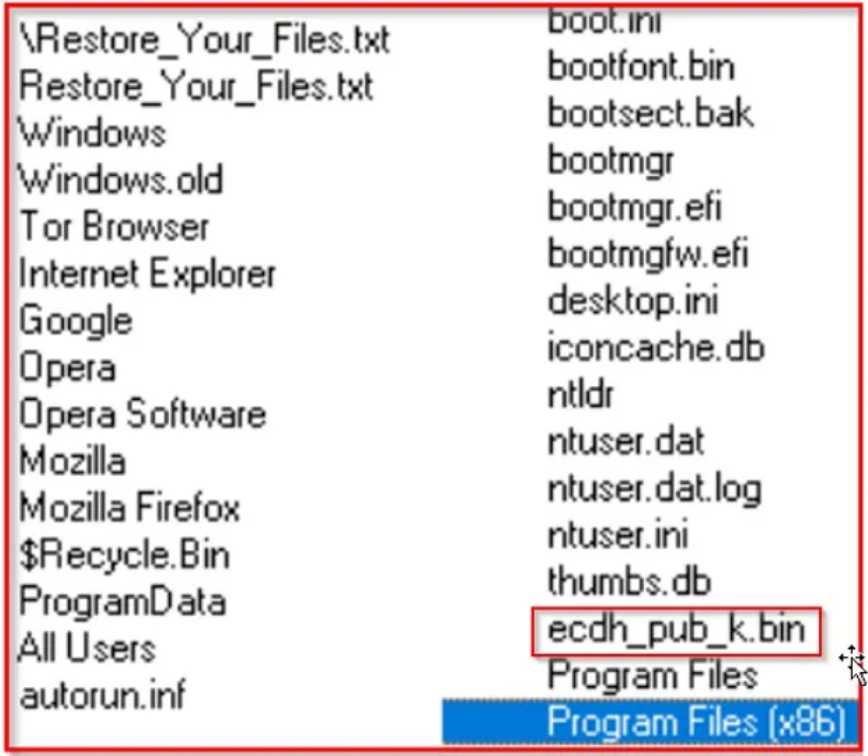

انواع فایلهای حذف شده از رمزگذاری عبارتند از EXE، DLL و SYS، در حالی که فایلهای برنامه، مرورگرهای وب و پوشههای Recycle Bin نیز دورزده شدهاند.

جالب اینجاست که Lilith همچنین شامل یک استثنا برای 'ecdh_pub_k. bin' است که کلید عمومی محلی آلودگیهای باجافزار BABUK را ذخیره میکند.

این ممکن است باقیماندهای از کد کپی شده باشد، بنابراین میتواند نشانهای از ارتباط بین دو نوع باجافزار باشد.

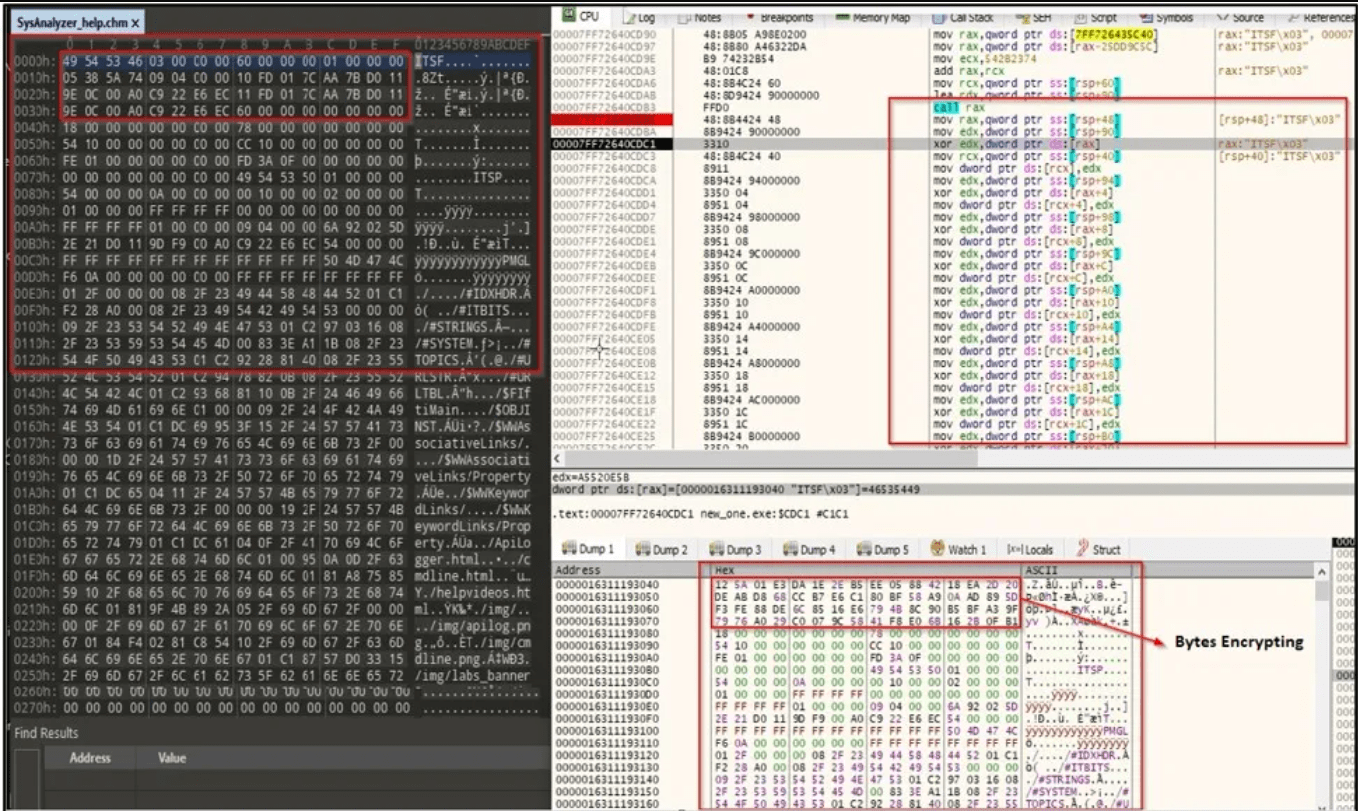

در نهایت، رمزگذاری با استفاده از API رمزنگاری ویندوز انجام میشود، در حالی که فانکشن CryptGenRandom ویندوز کلید تصادفی را تولید میکند.

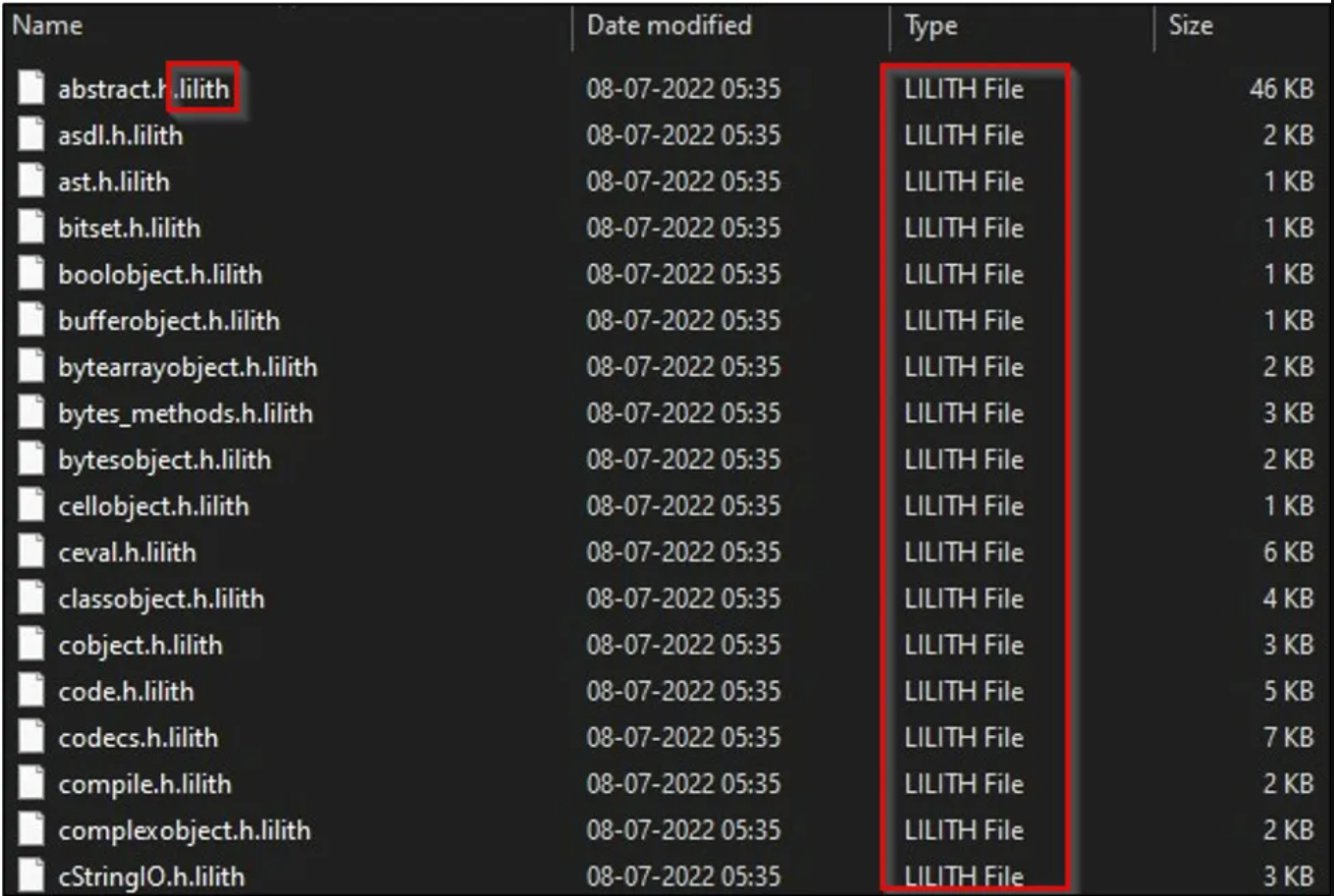

همانطور که در زیر نشان داده شده است، باجافزار پسوند فایل ".lilith" را هنگام رمزگذاری فایلها اضافه میکند.

انتظار چه چیزی را داشته باشیم؟

اگرچه هنوز خیلی زود است که بگوییم لیلیث میتواند به یک تهدید در مقیاس بزرگ تبدیل شود یا یک برنامه موفق RaaS باشد، این چیزی است که تحلیلگران باید مراقب آن باشند.

اولین قربانی آن، که در زمان نگارش این مطلب از سایت اخاذی حذف شده است، یک گروه ساختمانی بزرگ مستقر در آمریکای جنوبی بوده است.

این مسأله، نشانه این است که لیلیث ممکن است به شکار اهداف بزرگ علاقهمند باشد و اپراتورهای آن از قبل، از هزارتوهای قانونی و سیاسی که باید برای جلوگیری از هدف قرار گرفتن توسط مجریان قانون حرکت کنند، آگاه هستند.

به هر حال، بیشتر این پروژههای باجافزار جدید، برندهای جدید برنامههای قدیمی هستند، بنابراین اپراتورهای آنها معمولاً از پیچیدگیهای این حوزه به خوبی آگاه هستند.

برچسب ها: CryptGenRandom, Recycle Bin, SYS, Tox, WordPad, لیلیث, Lilith, Steam, باجافزار, PowerPoint, RaaS, Thunderbird, DLL, Babuk, EXE, Encryption, Outlook, Firefox, windows, ویندوز, malware, ransomware , Cyber Security, حملات سایبری, SQL, رمزگذاری, بدافزار, امنیت سایبری, Cyber Attacks, حمله سایبری