انتشار بروزرسانی اضطراری اپل برای رفع آسیبپذیری zero-day سواستفاده شده در حملات

اخبار داغ فناوری اطلاعات و امنیت شبکه

اپل دور جدیدی از بروزرسانیهای Rapid Security Response (RSR) را برای رفع یک باگ جدید روز صفر (zero-day) که در حملات مورد سواستفاده قرار میگیرد و بر دستگاههای آیفون، مک و آیپدهای کامل پچشده تاثیر میگذارد، منتشر کرده است.

این شرکت در توصیههای iOS و macOS هنگام تشریح آسیبپذیری CVE-2023-37450 که توسط یک محقق امنیتی ناشناس گزارش شده است، میگوید : "اپل از گزارشی که ممکن است این مشکل به طور فعال مورد سواستفاده قرارگرفته باشد، کاملا آگاه است".

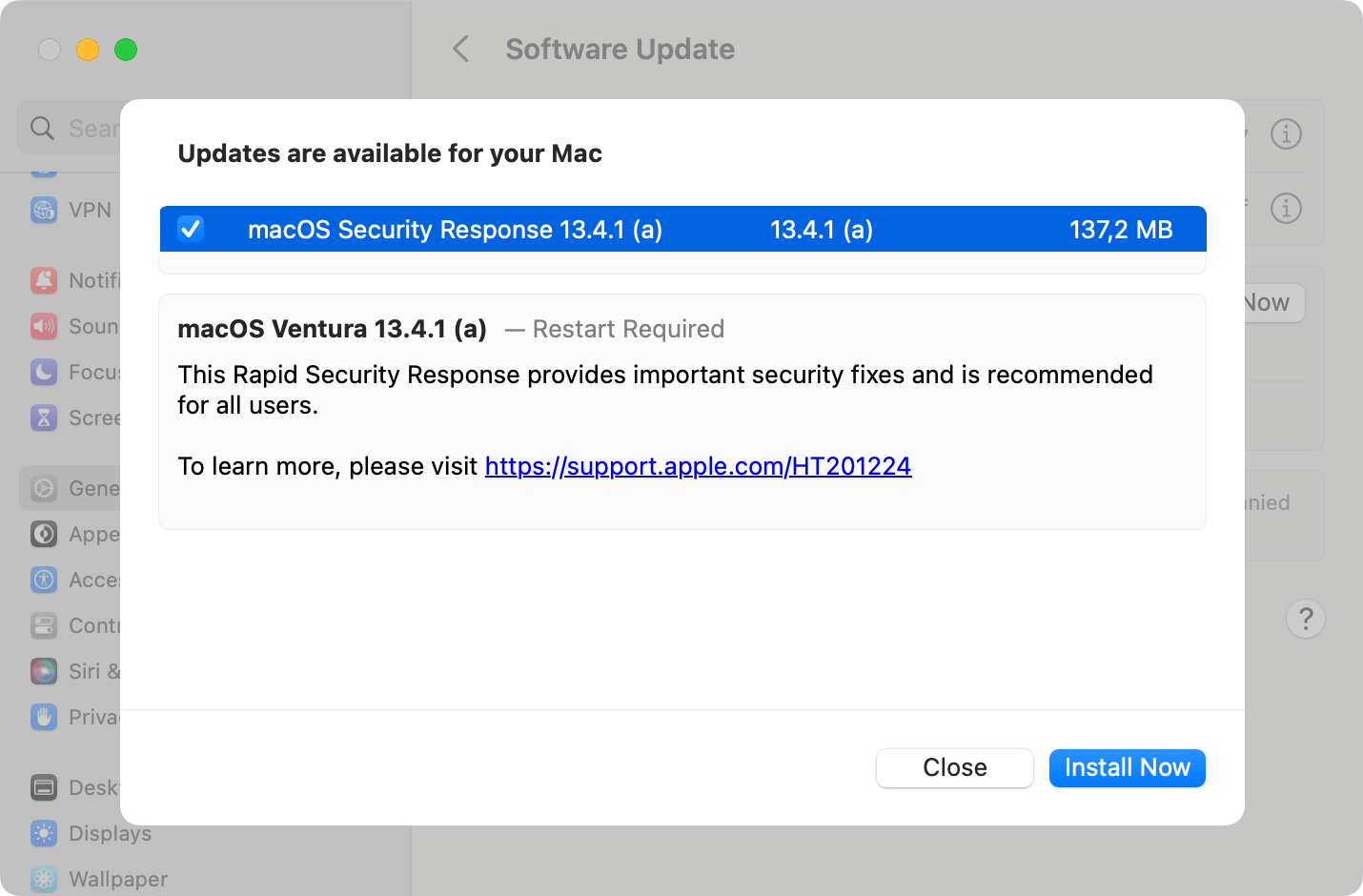

اپل در مورد سیستمهایی که پچهای RSR در آنها ارائه میشوند، هشدار میدهد : «این پاسخ امنیتی سریع، رفعهای امنیتی مهمی را ارائه میکند و نصب و اعمال آن، برای همه کاربران اپل توصیه میشود».

بر اساس مستندات ارائهشده، پچهای RSR بهعنوان بروزرسانیهای کامپکت برای رفع نگرانیهای امنیتی در پلتفرمهای آیفون، آیپد و مک معرفی شدهاند و هدف آنها حل مشکلات امنیتی است که بین بروزرسانیهای اصلی نرمافزار ایجاد میشود.

علاوه بر این، برخی بروزرسانیهای امنیتی خارج از حالت معمول نیز ممکن است برای مقابله با آسیبپذیریهای امنیتی که به طور فعال در حملات مورد سواستفاده قرار میگیرند، استفاده شوند.

اگر کاربر بروزرسانیهای خودکار را خاموش کند یا «پاسخهای امنیتی سریع» را در صورت ارائه نصب نکند، دستگاه وی بهعنوان بخشی از بروزرسانیهای نرمافزاری آتی پچ میشود.

لیست پچهای اضطراری امروز شامل موارد زیر است :

• macOS Ventura 13.4.1 (a)

• iOS 16.5.1 (a)

• iPadOS 16.5.1 (a)

• Safari 16.5.2

این نقص در موتور مرورگر WebKit توسعهیافته توسط اپل یافت شده است و به مهاجمان اجازه میدهد تا با فریب دادن اهداف برای باز کردن صفحات وب حاوی محتوای مخرب ساخته شده، کد ساختگی و مخرب را در دستگاههای مورد نظر اجرا کنند.

این شرکت این ضعف امنیتی را با بررسیهای بهبود یافته برای کاهش امکان بهرهبرداری از این آسیبپذیری، برطرف کرد.

دهمین آسیبپذیری روز صفر در سال 2023 پچ شد

از ابتدای سال 2023، اپل ده نقص روز صفر را اصلاح کرده است که در فضای سایبری و برای هک کردن آیفون، مک یا آیپد مورد سواستفاده قرارگرفتهاند.

در اوایل این ماه، اپل سه آسیبپذیری روز صفر (CVE-2023-32434، CVE-2023-32435، و CVE-2023-32439) را که برای استقرار نرمافزار جاسوسی Triangulation در آیفونها از طریق اکسپلویتهای صفر کلیک iMessage مورد سواستفاده قرار میگرفت، مورد بررسی و اصلاح قرار داد.

همچنین سه روز صفر دیگر (CVE-2023-32409، CVE-2023-28204، و CVE-2023-32373) را در ماه مه اصلاح کرد، که اولین موردی ان توسط آزمایشگاه امنیت بینالمللی عفو بینالملل و محققان گروه تحلیل تهدیدات گوگل گزارش شد و احتمالا برای نصب نرمافزارهای جاسوسی استفاده شده است.

در ماه آوریل، اپل دو روز صفر دیگر (CVE-2023-28206 و CVE-2023-28205) را که بهعنوان بخشی از زنجیرههای اکسپلویت اندروید، iOS، و کروم در zero-day و n-day استفاده میشد و در راستای استقرار نرمافزارهای جاسوسی بر روی دستگاههای متعلق به اهداف پرخطر بود را، رفع کرد.

در ماه فوریه، اپل یک وبکیت (Webkit) روز صفر دیگر (CVE-2023-23529) را اصلاح کرد که برای اجرای کد در آیفونها، آیپدها و مکهای آسیبپذیر مورد سواستفاده قرار میگرفت.

برچسب ها: آیپد, CVE-2023-23529, Triangulation, CVE-2023-32373, CVE-2023-32409, CVE-2023-28204, CVE-2023-32439, CVE-2023-32434, CVE-2023-32435, WebKit, iPadOS, macOS Ventura, CVE-2023-37450, Rapid Security Response, آیفون, Spyware, Exploit, پچ, روز صفر, مک, macOS, Safari, iOS, Patch, باگ, bug, جاسوس افزار, Apple, اپل, اکسپلویت, آسیبپذیری, Vulnerability, iMessage, تهدیدات سایبری, Cyber Security, جاسوسی سایبری, امنیت سایبری, جنگ سایبری, Cyber Attacks, مجرمان سایبری, حمله سایبری, news