آسیب پذیری عظیم گزارش شده در Pulse Connect Secure VPN

اخبار داغ فناوری اطلاعات و امنیت شبکه

شرکت Ivanti که مسئول دستگاه های VPN Pulse Secure است، راهنمایی امنیتی برای آسیب پذیری بسیار جدی را منتشر کرده که ممکن است به مهاجم تایید شده از راه دور اجازه دهد که کد دلخواه خود را با اختیارات سطح دسترسی بالا اجرا نماید.

این شرکت در هشدار منتشر شده در تاریخ 14 ماه می، اعلام کرده است: "سرریز بافر در پروفایل های منبع فایل ویندوز درX.9 به کاربر تأیید شده از راه دور با اختیار دسترسی به فهرست اشتراک گذاری SMB اجازه می دهد تا کد دلخواه را به عنوان کاربر اصلی اجرا کند. از سویی، از نسخه 9.1 R3، این امکان به طور پیش فرض فعال نشده است".

این نقص که با نام CVE-2021-22908 شناخته می شود، دارای نمرهCVSS هشت و نیم از حداکثر 10 است و بر نسخه های Pulse Connect Secure 9.0Rx و 9.1Rx تأثیر می گذارد. در گزارش جزئیات این آسیب پذیری، مرکز هماهنگی CERT گفته است که این مسئله از توانایی گیت وی برای اتصال به اشتراک گذاری فایل های ویندوز از طریق تعدادی از نقاط انتهایی CGI است که می تواند برای انجام حمله استفاده شود، نشات میگیرد.

مرکز هماهنگی CERT به طور دقیق در راهنمایی امنیتی آسیب پذیری که روز دوشنبه منتشر شد، اضافه کرد که با هدف قرار دادن اسکریپت CGI '/dana/fb/smb/wnf.cgi' قادر به ایجاد کد آسیب پذیر است: "در صورت تعیین یک نام طولانی سرور برای برخی از عملگرهای SMB، ممکن است برنامه" smbclt "به دلیل سرریز شدن بافر استک یا سرریز بافر heap، بسته به مدت زمان مشخص شدن نام یک سرور، کرش کند".

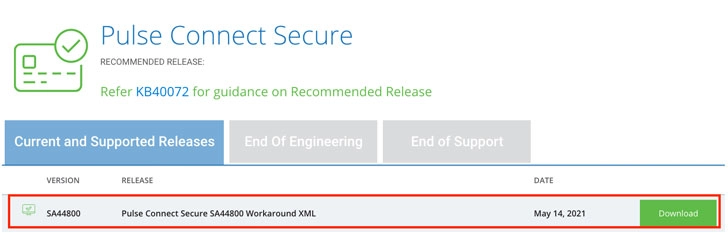

به کاربران Pulse Secure توصیه می شود که نسخه PCS Server 9.1R.11.5 را در مورد استفاده قرار دهند. در این میان، Ivanti یک فایل برای حل این مشکل ('Workaround-2105.xml') منتشر کرده است که می تواند با افزودن نقاط انتهایی URL آسیب پذیر به لیست مسدود شده ها، برای غیرفعال کردن ویژگی Windows File Share Browser استفاده شود و بنابراین برای محافظت در برابر این آسیب پذیری، اقدامات کاهنده لازم را فعال کند.

این نکته حاکی از آن است که کاربرانی که از نسخه های سیستمی 9.1R11.3 یا پایینتر استفاده می کنند، باید فایل دیگری را با نام "Workaround-2104.xml" دریافت و اعمال کنند که این امر مستلزم آن است سیستم نسخه 9.1R11.4 را قبل از اعمال محافظت در "Workaround-2105.xml" اجرا کند.

در حالی که Ivanti توصیه به خاموش کردن جستجوگر فایل ویندوز در اینترفیس کاربری ادمین با غیرفعال کردن گزینه "Files, Windows [sic]" برای رول های کاربر مشخصی کرده است، مرکز هماهنگی CERT مشخص کرده است که در هنگام آزمایش برای محافظت در برابر نقص، انجام این مراحل کافی نیستند.

"نقاط نهایی آسیب پذیری CGI هنوز هم صرف نظر از اینکه نقش کاربر" Files، Windows "فعال باشد یا خیر، از طریق روش هایی قابل دسترسی هستند که باعث کرش کردن برنامه smbclt می شود".

"مهاجم برای دستیابی موفق به کد آسیب پذیر در سرور PCS که دارای پالیسی باز دسترسی به فایل ویندوز است، به یک مقدار معتبر DSID و xsauth از یک کاربر تأیید شده، نیاز دارد".

فاش شدن این نقص جدید هفته ها پس از آن صورت گرفت که شرکت نرم افزاری فناوری اطلاعات مستقر در یوتا، چندین آسیب پذیری امنیتی مهم در محصولات Pulse Connect Secure از جمله CVE-2021-22893، CVE-2021-22894، CVE-2021-22899 و CVE-2021-22900 را اصلاح کرد، که برای اولین مورد مشخص گردید، حداقل در دو عامل تهدید متفاوت از یکدیگر در فضای سایبری مورد بهره برداری قرار گرفته است.

برچسب ها: xsauth, DSID, smbclt, PCS Server, Pulse Connect Secure, SMB, Ivanti, cybersecurity, Pulse Secure VPN, windows, Vulnerability, ویندوز, CERT, امنیت سایبری, آسیب پذیری, Cyber Attacks, حمله سایبری