سهل انگاری یک گروه هکری ایرانی و افشای چهل گیگابایت ویدئوهای آموزش هکینگ

اخبار داغ فناوری اطلاعات و امنیت شبکهبه گزارش سایت هکرنیوز، طی یک اشتباه امنیت عملیاتی (OPSEC) توسط یک عامل تهدید ایران، روشهای پشتپرده عملکرد داخلی این گروه هکری آشکار شده است.

خدمات اطلاعاتی واکنش IBM X-Force با نام IRIS، نزدیک به پنج ساعت ضبط ویدئویی گروه حامی مالی که آن را ITG18 (یا بچه گربه جذاب، یا فسفر و یا APT35)مینامد، را در اختیار دارد که برای آموزش اپراتورها از آن استفاده میکند.

طبق اطلاعات ارائه شده توسط این ویدئو، اطلاعات برخی از قربانیان شامل حسابهای شخصی پرسنل نیروی دریایی آمریکایی و یونانی و همچنین تلاشهای ناموفق فیشینگ در برابر مقامات وزارت امور خارجه ایالاتمتحده و یک فرد نیکوکار ایرانی - آمریکایی بوده است.

محققان گفتند: " برخی از این ویدیوها نشاندهنده مدیریت اکانت های ایجاد شده توسط اپراتور بودند در حالی که سایر ویدئوها دسترسی اپراتور برای تست دادههای موجود از حسابهای ثبتشده قبلی را نشان میدهند."

محققان آی بی ام گفتند که این ویدیوها را بر روی یک سرور مجازی خصوصی پیدا کردهاند که در معرض خطر تنظیمات امنیتی قرار گرفتهاست. این سرور در اوایل امسال میزبان چندین دامین مرتبط با ITG18 نیز بوده است که بیش از ۴۰ گیگابایت اطلاعات را نگهداری میکند.

فایلهای ویدئویی کشفشده نشان میدهند که ITG18 با استفاده از آدرسهای ایمیل و نام کاربری و رمزعبور رسانههای اجتماعی که از طریق فیشینگ (phishing) به دست آمده است برای ورود به حساب قربانیان استفاده نموده و اقدام به حذف اطلاعات مهم انها شامل تماس های تلفنی، عکس ها، اسناد گوگل درایو و ... غیره نموده است.

محققین خاطرنشان کردند: "اپراتورهای این گروه، به سرویس Google Takeout قربانیان دسترسی پیدا کرده و اطلاعات مهمی همچون تاریخچه مکانیابی، اطلاعات مرورگر کروم، و دستگاههای آندروید مرتبط و ... را بازیابی نموده اند."

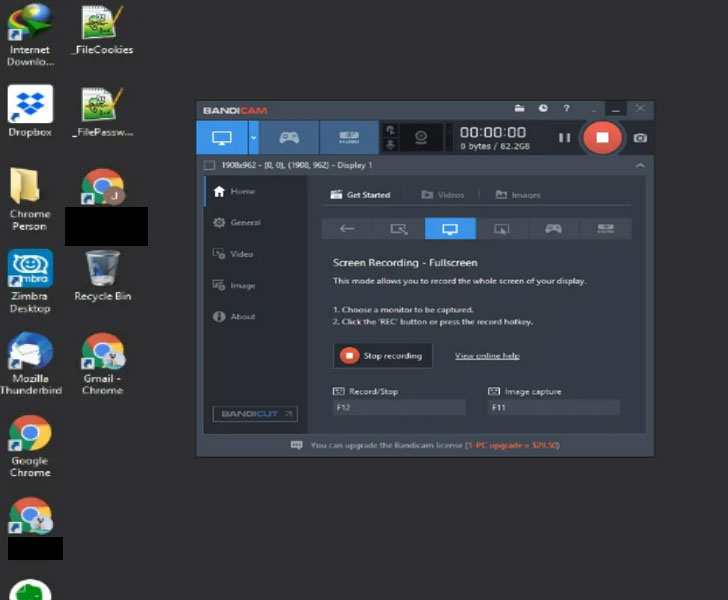

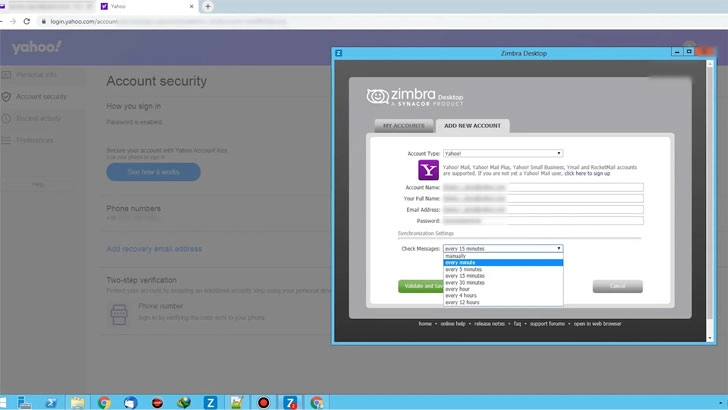

علاوه بر این، ویدیوهای ضبط شده با استفاده از ابزار ضبط صفحه نمایش Bandicam نشان میدهند که بازیگران پشت این عملیات حساب اینترنتی قربانیان را به نرمافزار ایمیل Zimbra متصل کرده و قصد دارند حسابهای پست الکترونیکی را کنترل و مدیریت کنند.

جدا از دسترسی به حسابهای Email، محققان گفتهاند که مهاجمان در حال استفاده از یک فهرست طولانی از نام کاربری و رمزهای عبور برای لاگین کرده به حداقل ۷۵ وب سایت مختلف از بانکها گرفته تا ویدیو و پخش موسیقی و حتی سفارش پیتزا و محصولات مرتبطز با نوزادان هستند.

سایر کلیپ های ویدئویی نشان میدهد که در حساب های کاربری ساختگی یاهو، از شماره تلفن های ایرانی با کد (+98) برای ارسال اطلاعات فیشینگ استفاده کرده اند که حاکی از این است که ایمیل ها قطعا به صندوق پستی قربانی نرسیده است.

محققان گفتند: "در طی ویدئوهایی که در آن اپراتور اعتبار قربانی را تایید میکند، اگر اپراتور با موفقیت بتواند به سایت هایی دسترسی یابد که از MFA یا احراز هویت چند عاملی استفاده کرده اند، اقدام به متوقف نمودن MFA و تغییر روش های احراز هویت نموده است تادر مراحل بعدی براحتی بتواند مجدداً به این حساب ها دسترسی داشته باشد."

گروه ITG18 سابقهای طولانی در مورد هدف قرار دادن ارتش آمریکایی مستقر در خاورمیانه، دیپلماتیک و دولت برای جمعآوری اطلاعات و جاسوسی برای خدمت به منافع ژئوپلتیک ایران دارد.

خدمات اطلاعاتی واکنش IBM X-Force به این نتیجه رسیدند: " مصالحه و سازش پروندههای شخصی اعضای نیروی دریایی یونان و ایالاتمتحده میتواند در حمایت از عملیات جاسوسی مربوط به اقدامات متعدد در خلیج عمان و خلیجفارس باشد و این گروه علیرغم افشا شدن اطلاعات عمومی خود و گزارش گسترده فعالیت آنها، مقاومت نشان دادهاست و باز هم در حال ایجاد سازگاری با زیرساخت جدید است.

برچسب ها: گروه هکری ایرانی, بچه گربه جذاب, IRIS], IBM X-Force, ITG18 , MFA, phishing, Charming Kitten, APT35, فیشینگ, آسیب پذیری