جمع آوری و جعل اطلاعات منحصر به فرد دیجیتال کاربران در مرورگرها

اخبار داغ فناوری اطلاعات و امنیت شبکه

مهاجمان میتوانند از یک "تهدید بالقوه مخرب و غیرقابل شناسایی" برای جمعآوری اطلاعات منحصر بفرد ورود مرورگر کاربران و با هدف جعل هویت قربانیان بدون اطلاع آنها سواستفاده کرده و در نهایت به طور مؤثری حریم خصوصی قربانیان خود را به خطر بیندازند.

محققان دانشگاه A&M تگزاس این سیستم حمله را «Gummy Browsers» نامیدند و آن را به تکنیک بیست ساله «Gummy Fingers» تشبیه کردند که میتواند اطلاعات بیومتریک اثر انگشت کاربر را جعل کند.

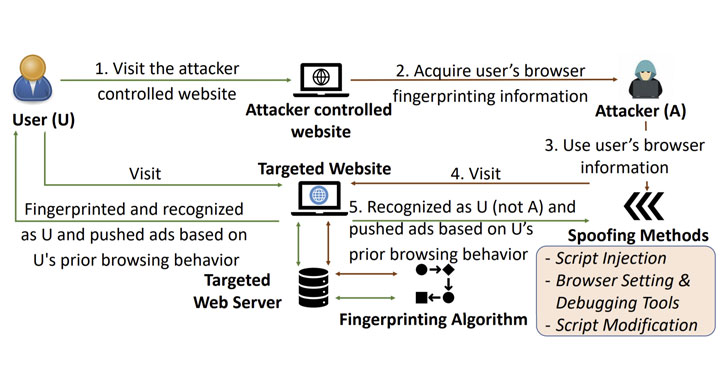

بنا به گفته محققان: ″ایده این حمله بدین شکل است که مهاجم A ابتدا کاربر U را وادار میکند به وب سایت مهاجم (یا به سایت معروفی که مهاجم کنترل میکند) متصل شود و به طور پنهانی اطلاعاتی را از U جمعآوری کند که برای اهداف مرتبط با اطلاعات منحصر به فرد کاربری استفاده میشود (دقیقاً مانند هر وب سایت W فینگرپرینت که این اطلاعات را جمعآوری میکند). سپس، ? یک مرورگر را روی دستگاه خود تنظیم میکند تا همان اطلاعات فینگرپرینت را هنگام اتصال به ? تکرار و انتقال دهد، به این خیال که ? فکر میکند که ? کسی است که درخواست خدمات را میکند، نه ?".

فینگرپرینتینگ مرورگر، که به آن انگشتنگاری ماشینی نیز گفته میشود، به تکنیک ردیابی اشاره دارد که برای شناسایی کاربران منحصر به فرد اینترنت با جمعآوری ویژگیهای نرمافزار و سختافزار یک سیستم محاسباتی از راه دور، مانند انتخاب مرورگر، منطقه زمانی، زبان پیش فرض، وضوح صفحه نمایش، افزونهها، فونتهای نصبشده و حتی تنظیمات استفاده میشود و همچنین ویژگیهای رفتاری که هنگام تعامل با مرورگر وب دستگاه ظاهر میشوند، به کار گرفته میشود.

بنابراین در صورتی که وب سایت تبلیغات هدفمند را فقط بر اساس اطلاعات منحصر به فرد مرورگر کاربران گردآوری نماید، میتواند منجر به سناریویی شود که در آن مهاجم از راه دور میتواند در تمام مدتی که کاربر و وب سایت از حمله غافل هستند، هر هدف مورد علاقه خود را با دستکاری اطلاعات منحصر به فرد خود برای مطابقت با اطلاعات منحصر به فرد قربانی برای مدت زمان طولانی، قربانی کند.

به عبارت دیگر، با بهرهبرداری از این واقعیت که سرور با مرورگر مهاجم به عنوان مرورگر قربانی رفتار میکند، نه تنها تبلیغات مشابه یا عیناً همان تبلیغات قربانی جعل هویت را دریافت میکند، بلکه به عامل مخرب اجازه میدهد تا به اطلاعات حساس کاربر پی ببرد (به عنوان مثال: جنسیت، گروه سنی، وضعیت سلامت، علایق، سطح حقوق و غیره) و یک پروفایل مطابق آن اطلاعات شخصی بسازد..

در آزمایشهای تجربی، محققان دریافتند که سیستم حمله به میانگین نرخهای مثبت کاذب بزرگتر از 0.95 رسیده است، که نشان میدهد اکثر اطلاعات جعلی به عنوان اطلاعات قانونی، اشتباه تشخیص داده شدهاند و در نتیجه الگوریتمهای انگشتنگاری دیجیتال را با موفقیت فریب دادهاند. پیامد چنین حملهای نقض حریم خصوصی تبلیغات و دور زدن مکانیسمهای دفاعی است که برای احراز هویت کاربران و کشف کلاه برداری ها ایجاد شده است.

محققان در نتیجهگیری این مشکل گفتهاند: «تأثیر مرورگرهای Gummy میتواند بر امنیت آنلاین و حریم خصوصی کاربران مخرب و ماندگار باشد؛ بهویژه با توجه به اینکه اطلاعات منحصر به فرد مرورگر در دنیای واقعی به طور گستردهای منطبق و قابل پذیرش است. با توجه به این حمله، حطیه کاری ما این سؤال را مطرح میکند که آیا اساساً استفاده از اطلاعات منحصر به فرد مرورگرها در مقیاس بزرگ ایمن است یا خیر″.

برچسب ها: fingerprinting, Fingerprint, Digital Fingerprint, انگشتنگاری, مرورگر, جعل, اثر انگشت, بیومتریک, Gummy, Gummy Fingers, Gummy Browsers, Browser, Biometric, تبلیغات, cybersecurity, spoof, امنیت سایبری, Cyber Attacks, حمله سایبری